Man denkt immer, sowas passiert mir nicht. Zu klein und uninteressant für Cyber Ransom-Angriffe, immer vorsichtig mit unbekannten Mail-Absendern und Seiten, kryptischen Adressen oder unlogischen, die nicht zum vorgegebenen Absender passen. Und man fragt sich, was die Verfasser solchen Spams von ihren scheinbar „kostenlosen“ Aktionen haben, selbst wenn nur ein Bruchteil der Adressaten darauf hereinfällt.

Und dann ist man irgendwann doch Betroffener…

1. Beschreibung des Vorfalls

Am 14.04.2026 wurde festgestellt, dass über das Microsoft‑365‑Konto meiner Beratungsfirma eine größere Anzahl unerwünschter eMails (Spam/Phishing) versendet wurde.

Der Versand erfolgte über die legitimen Versandfunktionen von Exchange Online, ohne erkennbare Einschränkungen durch den Dienst.

Ein paar Tage zuvor hatte ich von einem mir bekannten Netzwerkpartner eine eMail mit einem PDF erhalten. Beim Klicken auf den Anhang wurde ich zur Anmeldung zu meinem O365-Konto geleitet. Diese Seite war offenbar gefaket, denn der Vorgang fand keine Fortsetzung. Im Nachhinein wird erklärlich, dass hiermit der Zugang zu meinem Account gephisht wurde.

Eine unmittelbare Analyse ergab, dass im Postfach des betroffenen Kontos eine serverseitige Posteingangsregel eingerichtet war, die neu eingehende Nachrichten automatisch als gelesen markierte und in einen Archivordner verschob. Dadurch wurden sicherheitsrelevante Hinweise sowie Rückmeldungen von Empfängern (Spamfilter-Antworten, Out-of-Office-Replies, Server-Rückmeldungen usw.) vorübergehend verborgen. Der Angreifer verschickte daraufhin ca. 3.500 eMails mit dem gleichen Phishing-Inhalt an meine Adresse, die diese dann unter meinem eMail-Konto an die Empfänger weiterleitete.

Bemerkt wurde das Phishing erst, als Empfänger sich meldeten und sich nach der Authentizität meiner eMail erkundigten. Außerdem fiel auf, dass alle Eingangs-Mails des Kontos in den Archivordner gingen und im Posteingang nicht auftauchten.

2. Sofortmaßnahmen

Ich war wenige Wochen zuvor bei einem Vortrag zum Thema Cyber Angriff mit Ransomware und hatte deshalb schon einige Tipps von dort in meinem Unternehmen umgesetzt. Ich hatte immerhin schon einen Cyber Security Plan:

- Wie beuge ich Angriffen vor?

- Welche Recovery-Maßnahmen kann ich vorbereiten?

- Was muss geschehen, wenn ein Angriff stattgefunden hat?

Ich war vorbereitet, aber einige Punkte meiner Checkliste waren noch nicht abgehakt.

Als wichtigste Sofortmaßnahmen wusste ich:

- SOFORT-REGEL: Gerät NICHT ausschalten! Beweise im RAM gehen sonst verloren. Gerät vom Netz trennen, aber laufen lassen bis zur forensischen Sicherung. Verschlüsselte Systeme fahren nicht wieder hoch und unvermittelter Stromentzug kann Datenverlust verursachen.

- ISOLIEREN: Betroffenes Gerät SOFORT vom Netzwerk trennen (LAN-Kabel abziehen, WLAN deaktivieren): Hackerzugriff unterbinden und Infizierung weiterer interner/ externer Netzwerke verhindern.

- DOKUMENTIEREN: Bildschirmfotos oder Handy-Fotos des Bildschirms machen (Zeitstempel!).

- Verifizierung Angriffsszenario: Cyber Ransomware, bei Identifizierung verschlüsselter Datei-Endungen oder Eingang einer Ransom-Note (Erpressernachricht).

- Systeme nicht neu aufsetzen/ keine Backups einspielen: Neuaufsetzen und Überspielen löscht die vorherigen Daten / den digitalen Tatort. Das könnte strafrechtlich relevant sein, Beweisvereitelung, und ist eine Veränderung des Schadenbilds (für eine eventuell vorhandene Cyberversicherung).

- Arbeit an Systemen einstellen

- Keine Daten löschen

- Keine Dateien verschieben

- Keine neuen Anwendungen öffnen

- Alle genutzten Anwendungen offenlassen

3. Analyse

Aus der Angriffs-Verifizierung hat sich dann das weitere Vorgehen abgeleitet. Als Laie war ich aber zunächst nicht in der Lage, ein genaues Angriffsbild zu erstellen. Also fragte ich CoPilot, den KI-Assistenten von Microsoft. Schließlich sollte der sich mit Microsoft Outlook und Exchange am besten auskennen…

Ich schilderte, was vorgefallen war und welche Reaktionen ich erhalten hatte. Daraufhin hat mir CoPilot sehr schnell im Rahmen der forensischen Prüfung folgende Punkte festgestellt:

- Es existierte eine bösartige Posteingangsregel ohne sachliche Bedingungen, die systematisch neue E Mails verbarg. Solche Regeln

- haben leere Namen

- sind clientseitig unsichtbar

- löschen oder verschieben Mails still

- leiten nur bestimmte Betreff-/Absender weiter

- Weitere versteckte Posteingangsregeln wurden nicht festgestellt.

- Es bestanden keine serverseitigen Mail Weiterleitungen (ForwardingSMTPAddress, ForwardingAddress leer).

- Es wurden keine verbliebenen OAuth Anwendungen oder API Zugriffsrechte mit erweitertem Zugriff festgestellt.

- Die Anmeldeprotokolle zeigten keine erfolgreichen Anmeldungen aus ungewöhnlichen Regionen oder von atypischen Clients.

- Es liegen keine Hinweise auf einen unbefugten Zugriff auf Mailinhalte, Kontakte oder andere gespeicherte personenbezogene Daten vor.

Der Cyber Vorfall beschränkte sich nach dem aktuellen Kenntnisstand auf den Missbrauch der Versandfunktion des betroffenen Kontos.

4. Ergriffene Maßnahmen

Unmittelbar nach Bekanntwerden des Vorfalls wurden folgende Maßnahmen umgesetzt:

- Entfernung der bösartigen Posteingangsregel auf Serverebene

- Überprüfung auf weitere versteckte Regeln und Weiterleitungen

- Änderung des Kennworts des betroffenen Kontos

- Aktivierung einer Mehrfaktor‑Authentifizierung (MFA)

- Kontrolle der Anmelde‑ und Audit‑Protokolle

- Information der E‑Mail‑Empfänger mit dem Hinweis, die empfangene Nachricht zu ignorieren und keine Links oder Anhänge zu öffnen

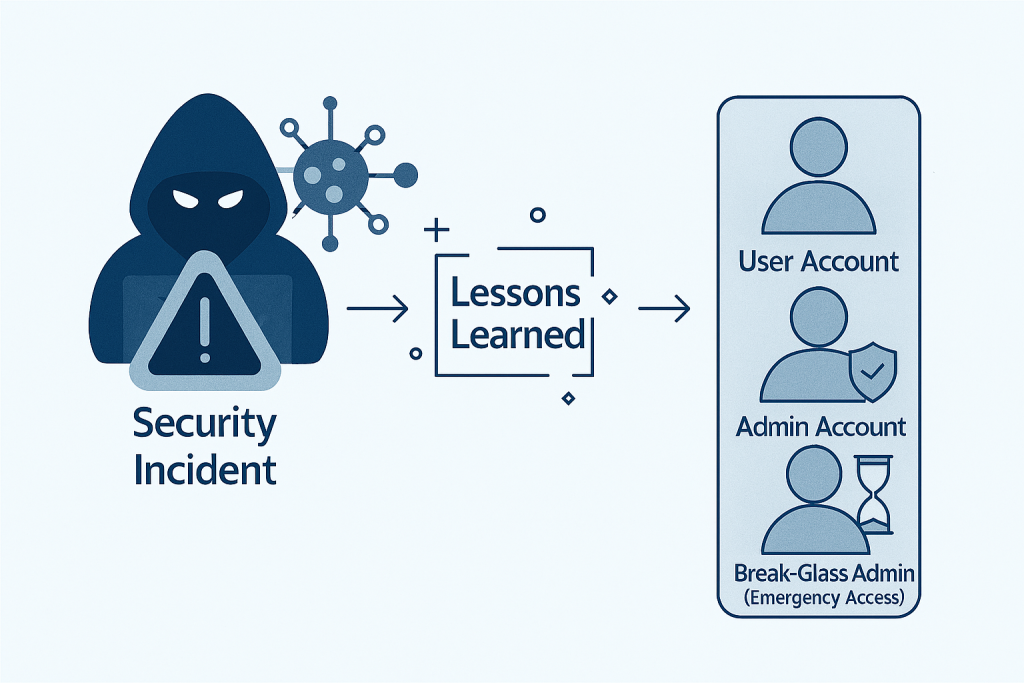

Auch hier erhielt ich Hilfe: Mit dem Microsoft Exchange Support und dem Tool Microsoft Entra habe ich meine Konten mit Multi Factor Authentifizierung „dicht“ gemacht und den betroffenen eMail-User vom Administrator zum normalen Nutzer ohne weitere Rechte „degradiert“. Außerdem haben wir zusammen einen Notfall-Admin nebst Token eingerichtet, der von außen nicht sichtbar und erreichbar ist. CoPilot führte mich Schritt für Schritt durch die restlichen Punkte (im Exchange Admin Center und PowerShell), formulierte mir eine rechtssichere Informations-Mail an die Empfänger und eine vollständige und rechtssichere Cyber Icident-Notiz.

Als nächstes musste herausgefunden werden, wer alles unerwünschte Post von mir bekommen hatte. Ein Message Trace ist in Exchange/Outlook das richtige Mittel, um alle Empfänger der kompromittierten E‑Mails zu ermitteln. Das Microsoft Exchange Center bietet dazu die Funktion, allen eMail-Verkehr in einem bestimmten Zeitraum in eine CSV-Datei zu exportieren. CoPilot analysierte die Datei und machte eine Versanddatei für den Serienbrief daraus. Nebenbei ließ sich damit auch feststellen, wer davon zu meinen Kontakten gehört. Das waren nicht allzu viele, die meisten kannte ich gar nicht. Das legt den Schluss nahe, dass der Angreifer mit eigenem Adressmaterial gearbeitet und meinen Account nur zum Versand missbraucht hat.

Beim Versand der (ebenfalls 3.500) Informationsschreiben musste darauf geachtet werden, diese nicht wieder als große Sendeaktion, sondern in kleinen Tranchen à 100 eMails zu verschicken. Das ist wichtig, denn meine Absenderadresse / Domäne war kurzzeitig auffällig durch den kompromittierten Account:

- ~700 Mails in kurzer Zeit

- identischer oder sehr ähnlicher Inhalt

- einzelne Empfänger haben evtl. automatisch gebounced oder gefiltert und viele Empfängerserver reagieren darauf mit temporärem Greylisting, Rate Limiting oder reputationsbasierter Verzögerung.

Das ist Standardverhalten moderner Mailserver.

Dennoch habe ich für viele der ausgehenden Serienmails eine Unzustellbar-Meldung vom Systemadministrator bekommen, dass temporär „Recipient address rejected“ wurde. Auf Rückfrage bei Kollegen wurde mir jedoch der Eingang bestätigt. Dieses Serververhalten „Wir beobachten dich gerade etwas genauer“ ist genau das, was man nach einem Cyber Incident will und legt sich erfreulicherweise nach 4-6 Tagen.

5. Datenschutzrechtliche Bewertung (DSGVO)

Nach Auswertung aller verfügbaren technischen Protokolle und Systeme ergeben sich keine Anhaltspunkte für einen unbefugten Zugriff auf personenbezogene Daten im Sinne von Art. 4 Nr. 12 DSGVO.

Insbesondere fanden sich keine Belege für:

- einen Abfluss von Kontaktdaten oder Adressbuchinhalten,

- einen Zugriff auf gespeicherte Inhalte des Postfachs,

- eine unbefugte Weiterverarbeitung personenbezogener Daten.

Der Vorfall ist daher als Missbrauch eines E‑Mail‑Kontos zum Versand unerwünschter Nachrichten zu bewerten, nicht als bestätigte Datenschutzverletzung mit Risiko für die Rechte und Freiheiten betroffener Personen.

Eine Meldepflicht gemäß Art. 33 DSGVO wurde nach aktueller Sachlage verneint.

Aktueller Status

Das betroffene Konto ist technisch bereinigt und zusätzlich abgesichert.

Weitere Anzeichen für eine fortbestehende Kompromittierung liegen nicht vor.

Wir haben korrekt und transparent reagiert. Der Vorfall wird abgeschlossen und dokumentiert. Eine fortlaufende Beobachtung der Anmelde‑ und Sicherheitsprotokolle erfolgt.

Abschließend lohnt es sich denn auch, das Eigene Verhalten kurz reflektieren. Was war passiert (z. B. unerwartete Login‑Seite, PDF, OneDrive‑Link, DocuSign‑Mail etc.), was hat diesen Incident möglich gemacht? Das hilft, so etwas künftig schneller zu erkennen. Denn es hat doch einigen Aufwand und Zeit gekostet, alles wieder ins Lot zu bekommen.

Mit dem folgenden Link stelle ich außerdem eine interaktive Sicherheits-Checkliste zum Schutz vor Cyber Angriffen zur Verfügung: https://eobz.de/downloads/Cyber_Security_Checkliste_Praevention.html

Weitere nützliche Tipps, wie Sie Phishing erkennen und vorbeugen, finden Sie hier: https://support.microsoft.com/de-DE/security/protect-yourself-from-phishing